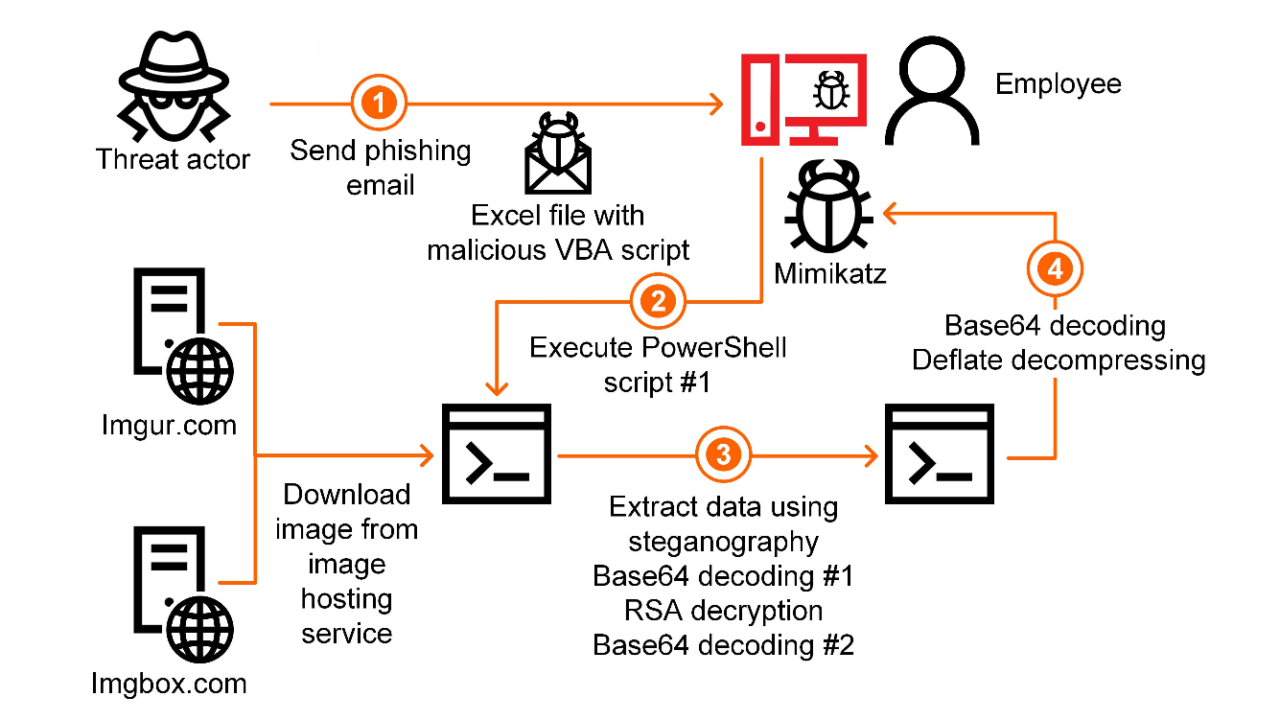

Das Bundesamt für Verfassungsschutz warnt aktuell vor einer Spear-Phishing-Kampagne, die Word-Dateien mit Makros als Angriffsvektor nutzt.

Betroffen sind laut Cyber-Brief des BfV aktuell deutsche Medienunternehmen sowie Organisationen, die an Chemiewaffen forschen. Vieles deutet demnach auf einen nachrichtendienstlichen Zusammenhang und darauf hin, dass die einschlägig bekannte russische Hacker-Gruppe „SANDWORM“ dahintersteckt. Die russische IT-Security-Firma Kaspersky Lab hatte bereits Mitte Juni 2018 einen entsprechenden Bericht veröffentlicht.

Dem Verfassungsschutz sind derzeit konkret zwei makrovirenverseuchte Dateien bekannt, die für Angriffe im deutschen Sprachraum verwendet werden. Diese heißen „E-Mail-Adressliste_2018.doc“ und „Wichtig! Neue Anforderungen an die Informationssicherheit. Konten bearbeite.doc“ und wurden (vermutlich von Betroffenen) bereits auf die Plattform Virustotal hochgeladen. Für Kunden von Retarus E-Mail Security bedeutet das, dass diese Dateien bereits von den zwei oder vier Virenscannern der Essential Protection gefunden werden.

Es kann aber natürlich sehr gut sein, dass „SANDWORM“ noch andere als die genannten Branchen ins Visier nimmt und weitere Dokumente mit Makroviren in Umlauf bringt. Hier bietet die Advanced Threat Protection von E-Mail Security noch deutlich erweiterten Schutz: über die Sandboxing-Technologie unseres Technologie-Partners Palo Alto Networks beispielsweise werden verdächtige Dateianhänge in einer abgesicherten virtuellen Umgebung ausgeführt und auf ungewöhnliches Verhalten überprüft. Gleichzeitig haben unsere „Wildfire“-Farmen in der Private Cloud von Retarus Zugriff auf die Shared Threat Intelligence der mehr als 22.000 Cloud-Kunden von Palo Alto Networks.

Mit der zum Patent angemeldeten Technologie Patient Zero Detection® von Retarus ist es ferner möglich, sogar in bereits zugestellten E-Mails Malware zu erkennen und deren Empfänger zu warnen, sobald entsprechende Pattern vorhanden sind. Analysten empfehlen dringend den Einsatz solch sogenannter Postdelivery-Protection-Mechanismen.

Generell kann man E-Mail-Nutzer außerdem nicht oft genug davor warnen, Office-Dateien mit Makros aus unbekannter Quelle zu öffnen. Aktuelle Office-Versionen haben Makros mittlerweile aus Sicherheitsgründen standardmäßig deaktiviert. Wenn eine Datei zum Einschalten der Makro-Funktionalität auffordert, sollten also grundsätzlich die Alarmglocken schrillen.