Sicherheitsforscher haben eine neue Ransomware-Kampagne entdeckt, die gezielt auf Server von ausreichend solventen Unternehmen aus ist. Die verwendete Technik deutet darauf hin, dass notorische Cybercrime-Profis dahinterstecken.

Aufgefallen ist die neue Malware Security-Analysten bei Intezer und der X-Force von IBM. Die Experten haben sie „PureLocker“ getauft, weil sie in der Programmiersprache PureBasic geschrieben ist, wie „ZDNet“ berichtet. PureBasic erschwere zum einen gelegentlich das Erstellen zuverlässiger Erkennungs-Signaturen, zum anderen funktioniere die Sprache plattformübergreifend auf Windows, Linux und macOS.

„Dass hier Server aufs Korn genommen werden, heißt, dass die Angreifer ihre Opfer da zu treffen versuchen, wo es wirklich wehtut – speziell bei Datenbanken, die die wichtigsten Informationen von Unternehmen speichern“, wird Michel Kajiloti zitiert, Sicherheitsforscher bei Intezer.

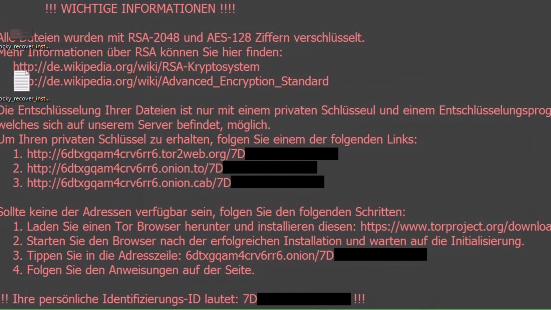

Im Quellcode von „PureLocker“ haben die Experten unter anderem Spuren der bereits einschlägig bekannten Backdoor-Malware „more_eggs“ gefunden. Solche Tools würden dieser Tage von einigen der abgefeimtesten Cyber-Banden eingesetzt, darunter die Cobalt Gang und FIN6, heißt es weiter.

Wie genau „PureLocker“ bei Opfern eingespielt wird, steht aktuell noch nicht fest. Zumindest bei „more_eggs“ dienen anfänglich Phishing-E-Mails als Angriffsvektor. Bei „PureLocker“ könnte das ebenso funktionieren und der finale Payload erst im letzten Schritt eines mehrstufigen Angriffs nachgeladen werden.

In Zeiten solch ausgeklügelter, gezielter und teurer Cyberattacken ist eine kontinuierliche Sensibilisierung der Mitarbeiter ebenso unverzichtbar wie eine leistungsfähige technische Absicherung der E-Mail-Infrastruktur. Die Secure Email Platform von Retarus bietet unter anderem einen effektiven Phishing-Filter. Mehr über unsere Lösung erfahren Sie auf der Retarus-Webseite oder direkt von Ihrem Ansprechpartner vor Ort.