Grazie alle ampie ed efficaci possibilità di ricerca di Retarus E-mail Live Search, gli amministratori possono vedere esattamente quali filtri di sicurezza e quali regole di Email Security sono state applicate a ogni messaggio, e quando. Tramite il portale myEAS, di facile utilizzo, la ricerca fornisce risultati dettagliati in tempo reale e permette di eseguire analisi e indagini informatiche particolarmente rapide in caso di attacchi informatici. Inoltre, gli addetti all’assistenza o i partner di Retarus possono segnalare dove si trovano i messaggi e-mail “mancanti”.

I nuovi punti di tracciamento permettono di gettare uno sguardo dietro le quinte

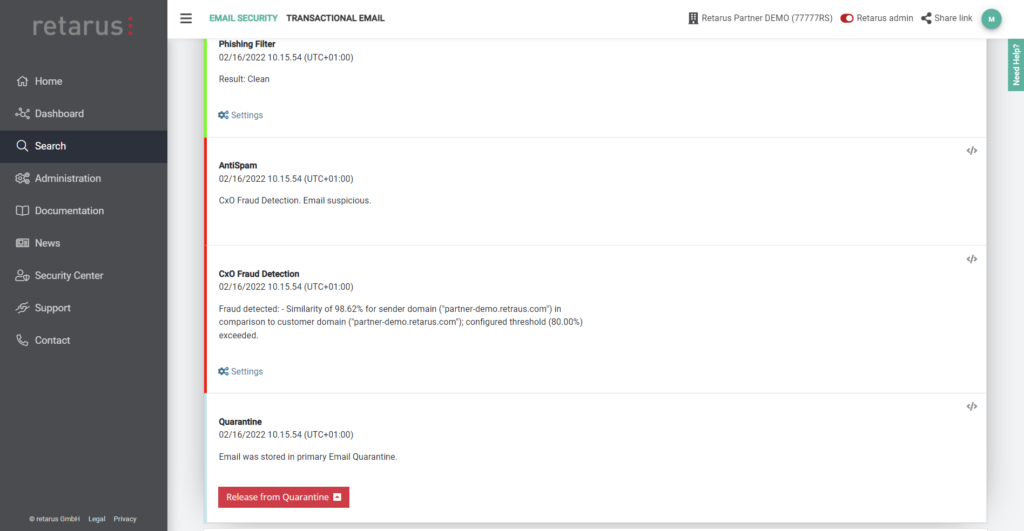

Il nostro team di sviluppo è costantemente impegnato nell’ampliare le possibilità e i livelli di dettaglio delle ricerche. Recentemente, per esempio, in relazione a CxO Fraud Detection ha messo a disposizione tutta una serie di approfondimenti aggiuntivi (i cosiddetti punti di tracciamento o “Tracking Points”). Per esempio, Email Live Search ora segnala quale degli algoritmi del filtro è entrato in azione. Ciò consente al personale del supporto tecnico di disporre di preziose informazioni aggiuntive per l’elaborazione dei ticket e delle richieste di assistenza.

Analisi in dettaglio: Quale vettore di attacco è stato impiegato?

Un po’ di background: nell’ambito di CxO Fraud Detection, l’analisi viene effettuata sfruttando una serie di diversi meccanismi. Ognuno di essi restituisce come risultato una probabilità di frode in termini percentuali. Questo risultato viene quindi confrontato con un valore di soglia configurato, per porre eventualmente il messaggio in quarantena. Tutti questi algoritmi sono progettati per rilevare i mittenti di messaggi e-mail falsificati (“spoofed”), ma ognuno punta a una diversa tecnica di spoofing. Sapere esattamente quale vettore di attacco è stato impiegato aiuta gli amministratori e i partner a risolvere i problemi e a mettere a punto la propria configurazione.

Oltre al confronto del cosiddetto record SPF, vengono controllati anche l’uso di domini dall’aspetto simile (ad esempio, tramite lo scambio di alcune lettere) e l’uso di caratteri ingannevoli (ad esempio, lettere cirilliche che assomigliano a caratteri ASCII). Gli algoritmi testano anche se un aggressore usa il proprio dominio o il nome di un collega come mittente, anche se il messaggio e-mail proviene dall’esterno della rete aziendale.

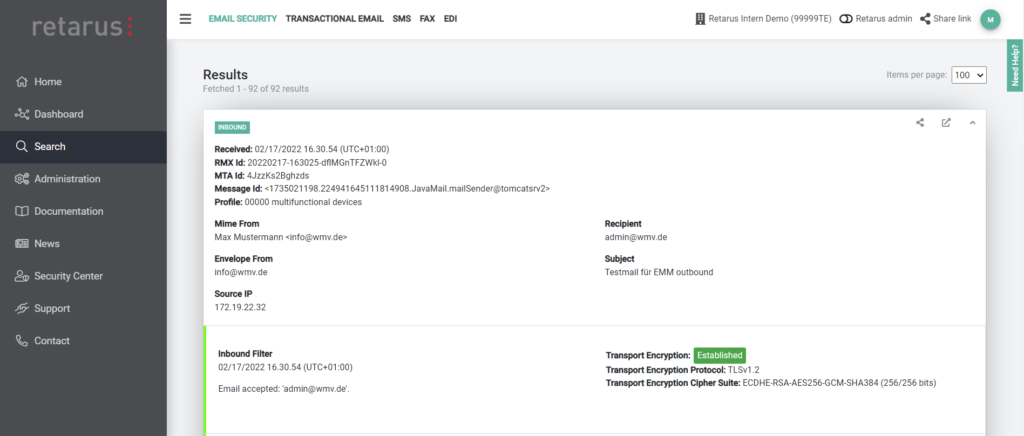

Informazioni sulla corretta crittografia TLS a livello di messaggio

Retarus aumenta la trasparenza per gli amministratori e i responsabili della sicurezza IT persino oltre i risultati dei filtri. Ad esempio, in myEAS è ora possibile controllare se ogni messaggio è stato trasmesso in modo sicuro e correttamente criptato con TLS. Questo controllo viene eseguito per ciascuna sezione in ogni direzione: nel canale in entrata ciò vale sia per il percorso sicuro da Internet verso Retarus Secure Email Platform, sia da lì all’infrastruttura del cliente. L’inverso vale anche per il canale in uscita (Cliente > Retarus > Internet).

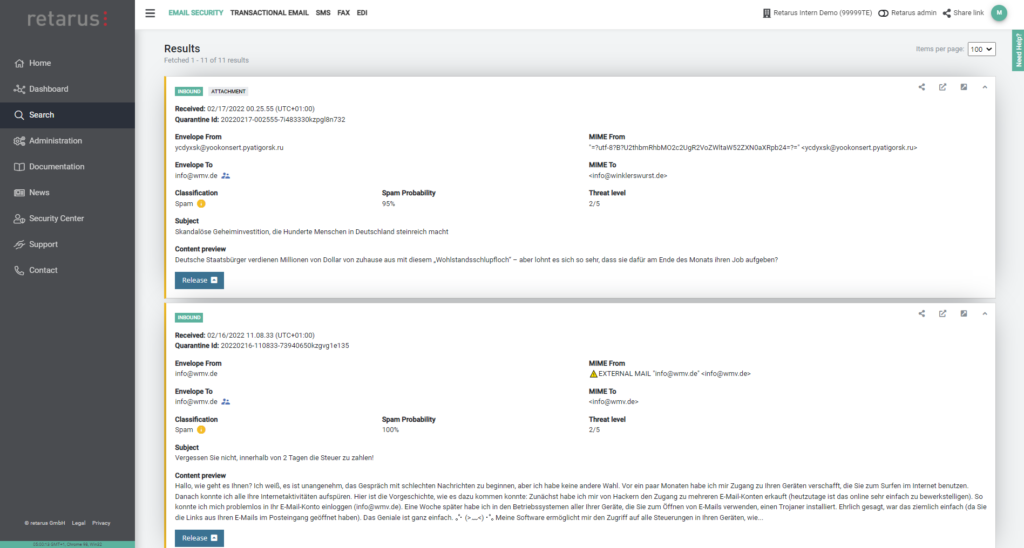

Accesso semplificato alla quarantena

I nostri sviluppatori hanno anche semplificato recentemente l’accesso degli amministratori alla quarantena degli utenti. Il personale del supporto tecnico, con gli appropriati diritti, avrà in futuro accesso diretto al portale di quarantena online degli utenti finali. In questo modo, potrà fornire supporto agendo direttamente con la prospettiva dell’utente per, ad esempio, sbloccare singoli messaggi e-mail o apportare modifiche alle impostazioni.